Amazon.fr - Analyse et management de la sécurité système: Analyse et management de la sécurité du système informatique de la section informatique de l'Université Cheikh Anta Diop - Ndiaye, Malaw - Livres

Sécurité Informatique Sécurité De L'identification Biométrique Et Future Sur Internet L'analyse Des Empreintes Digitales Permet D' Illustration Stock - Illustration du fingerprint, propriétaire: 270719544

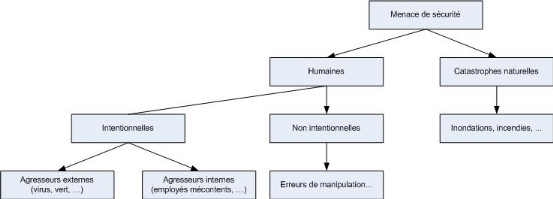

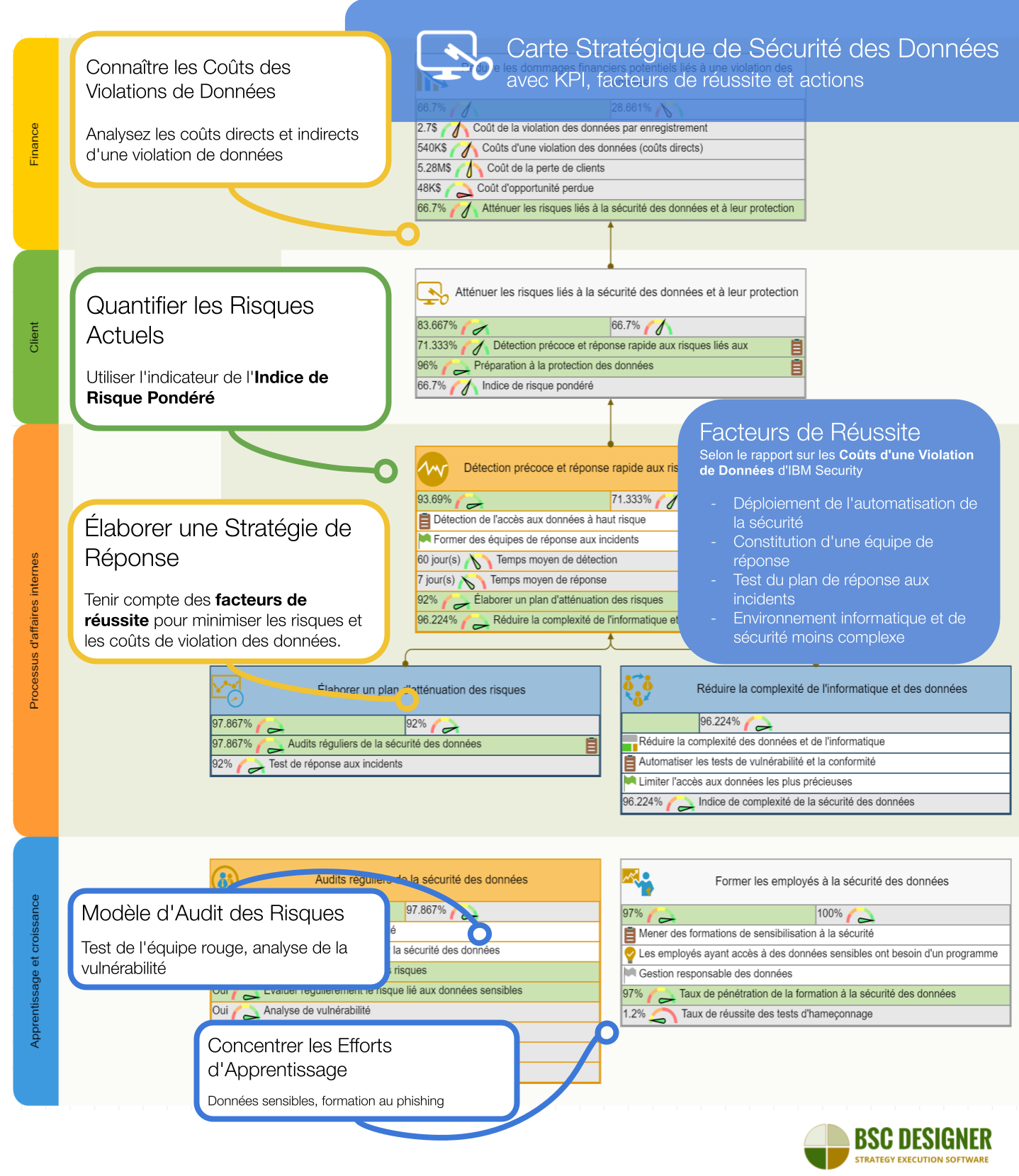

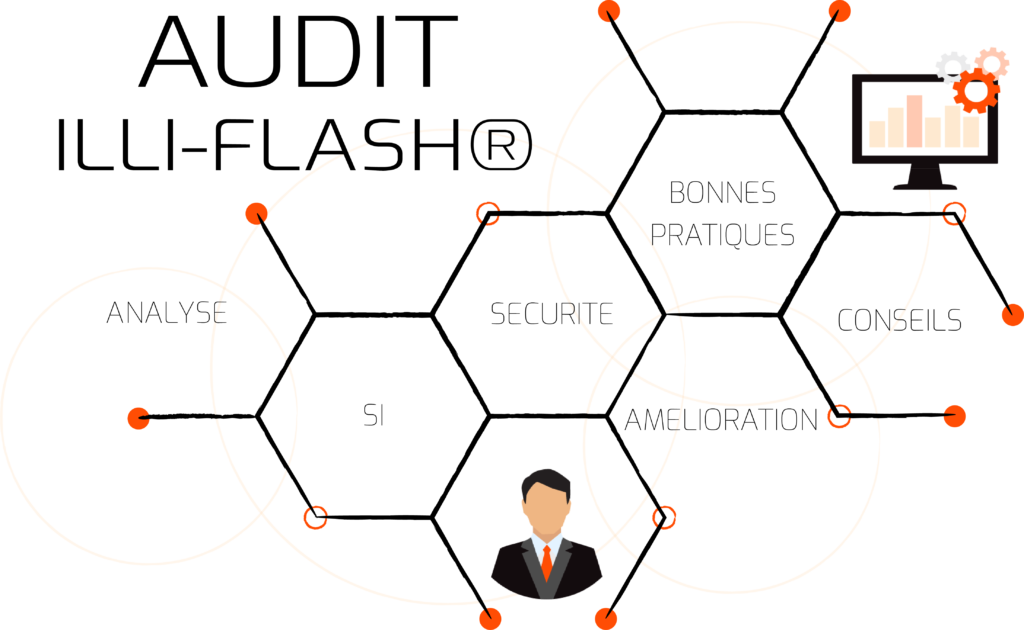

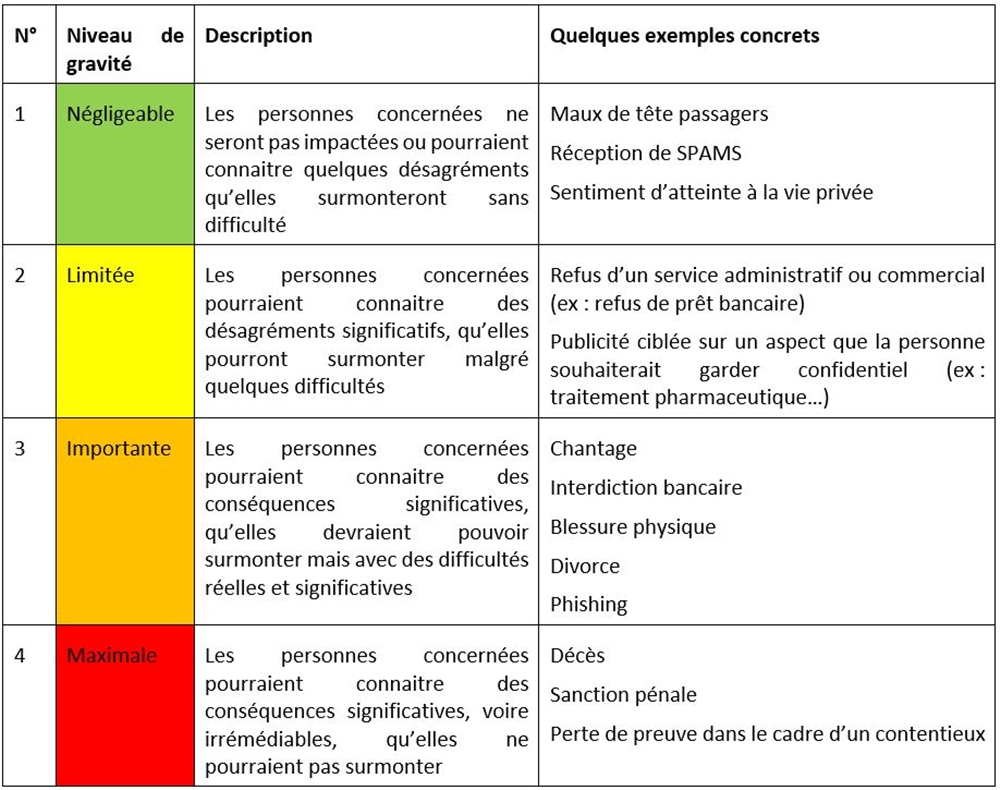

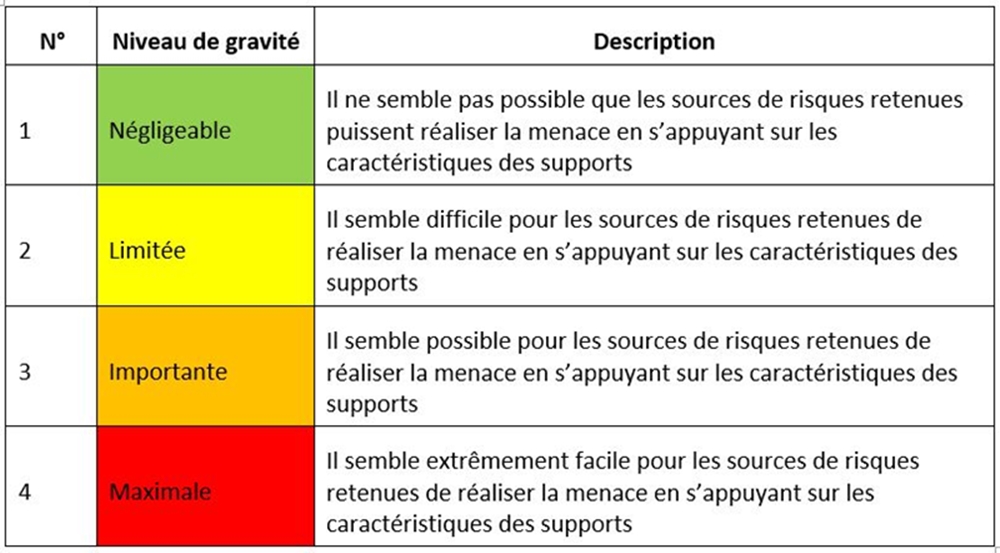

L'analyse de risques, outil indispensable à une bonne hygiène informatique - Lexing Alain Bensoussan Avocats

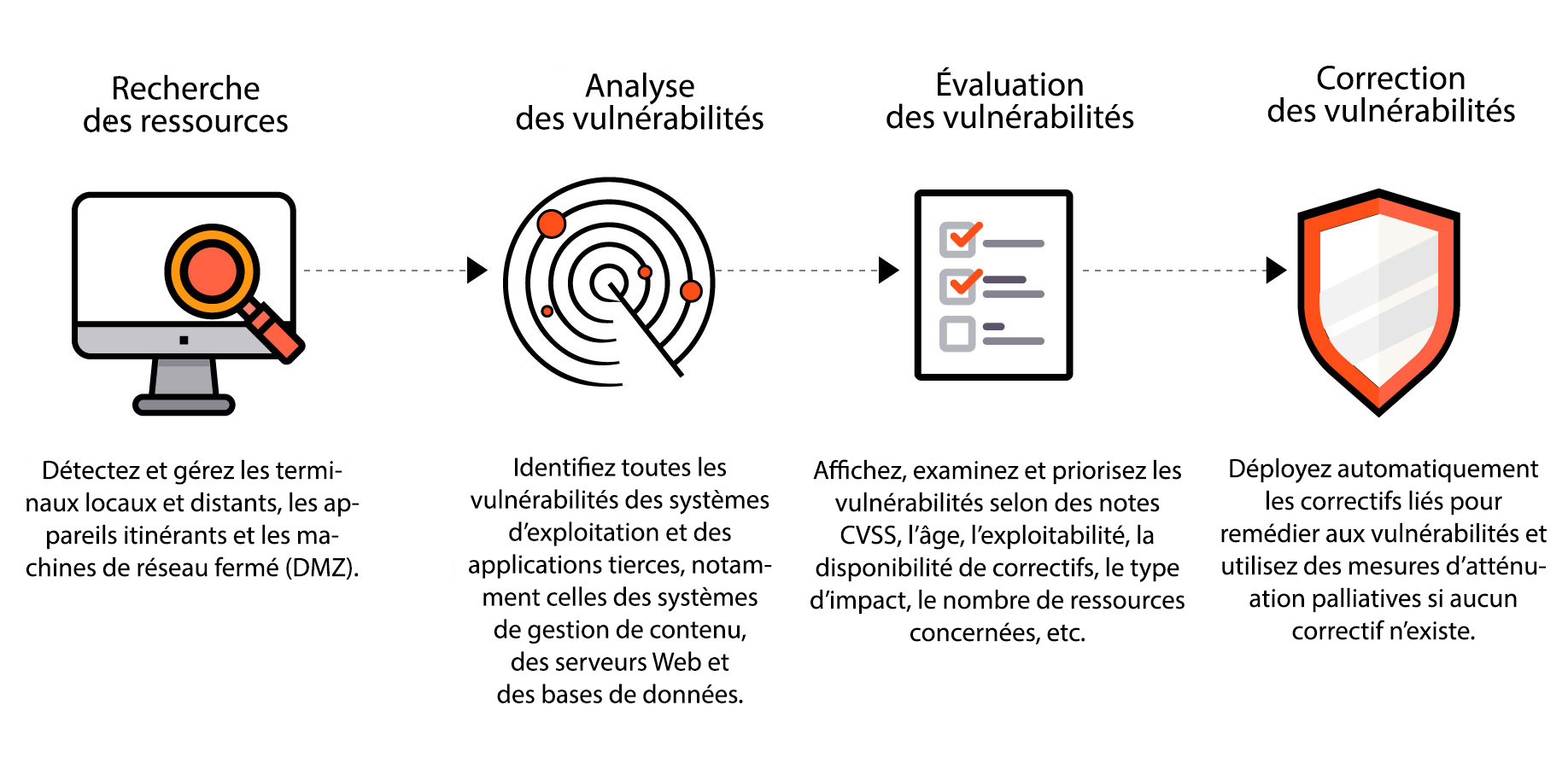

Analyse des vulnérabilités | Outil d'analyse des vulnérabilités - ManageEngine Vulnerability Manager Plus

L'analyse de risques, outil indispensable à une bonne hygiène informatique - Lexing Alain Bensoussan Avocats